Skuteczne metody walki z łysieniem plackowatym – rola lampy excimerowej

Łysienie plackowate – przyczyny i charakterystyka

Łysienie plackowate to autoimmunologiczna choroba, która powoduje wypadanie włosów w charakterystycznych, okrągłych ogniskach. Przyczyna tego stanu nie jest do...

Wpływ sztucznego oświetlenia na zegar biologiczny

Co to jest rytm dobowy i dlaczego jest ważny?

Rytm dobowy, inaczej zegar biologiczny, to wewnętrzny system regulujący cykle biologiczne organizmu, w tym sen i...

Wszystko, co musisz wiedzieć o ekstrakcji zębów mądrości

Dlaczego wyrywanie ósemek jest czasami konieczne?

Zęby mądrości, zwane potocznie ósemkami, to ostatnie zęby trzonowe, które wyrzynają się zazwyczaj między 17 a 25 rokiem życia....

Wzmacnianie ciała: kompletny przewodnik po treningu siłowym

Co To Jest Trening Siłowy? Definicja i Korzyści

Trening siłowy (oporowy), jak sama nazwa wskazuje, polega na wykonywaniu ćwiczeń z użyciem oporu. Oporem tym mogą...

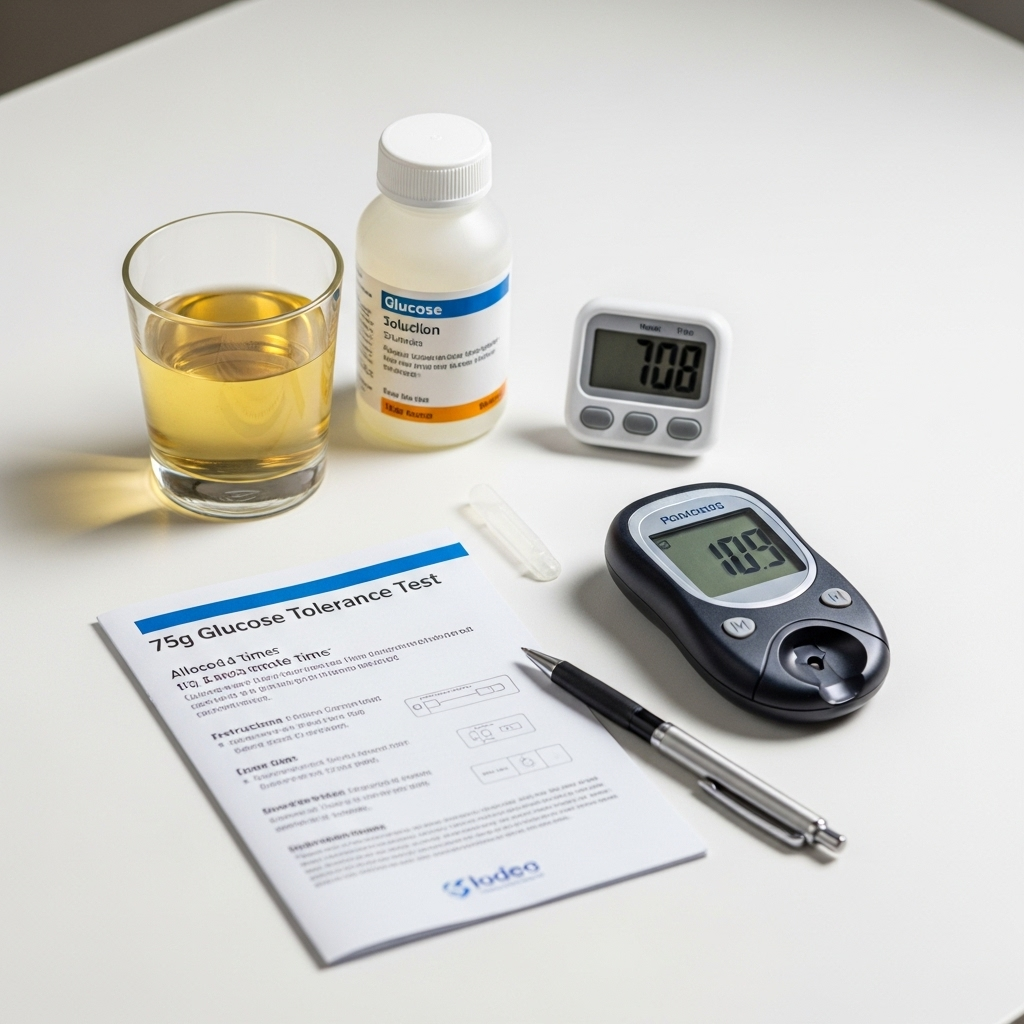

Wszystko, co musisz wiedzieć o teście obciążenia glukozą 75g

Kiedy lekarz zleca doustny test tolerancji glukozy?

Doustny test obciążenia glukozą 75g (OGTT, Oral Glucose Tolerance Test) jest badaniem diagnostycznym, które pozwala ocenić, jak organizm...

Terapia hiperbaryczna: wsparcie dla regeneracji organizmu

Jak działa tlenoterapia hiperbaryczna w procesie naprawczym?

Terapia hiperbaryczna na regenerację zyskuje coraz większą popularność jako metoda wspomagająca naturalne procesy naprawcze organizmu. Polega ona na...

Sztuka i rzemiosło w drewnie: wszystko, co powinieneś wiedzieć o stolarstwie

Co to jest stolarstwo?

Stolarstwo to coś więcej niż tylko obróbka drewna. To połączenie rzemiosła, sztuki i umiejętności praktycznych, które pozwala przekształcić surowe drewno w...

Jak radzić sobie z przewlekłym stanem zapalnym?

Co to są przewlekłe stany zapalne w organizmie?

Przewlekłe stany zapalne w organizmie to długotrwałe reakcje immunologiczne, które zamiast chronić przed zagrożeniem, zaczynają szkodzić. W...

Piercing nosa: przewodnik dla początkujących

Popularność i Rodzaje Kolczyków w Nosa

Piercing nosa to jedna z najpopularniejszych form modyfikacji ciała, ceniona za swoją subtelność i wszechstronność. Od delikatnych cyrkonii po...

Sekret śródziemnomorskiej długowieczności: oliwa z oliwek

Dlaczego oliwa z oliwek powinna gościć w Twojej kuchni?

Oliwa z oliwek to nie tylko smaczny dodatek do potraw, ale przede wszystkim bogate źródło cennych...